Già da un po’ se ne sta parlando: è stata scoperta una falla, anzi una grossa breccia, all’interno del sistema operativo Android individuata lo scorso aprile da Zimperium Labs che ne ha pubblicato il codice. Questo, ovviamente, non riguarda tutti i possessori di Apple (attualmente impegnati a pensare ad un altro malware chiamato KeyRaider) e Windows.

Già da un po’ se ne sta parlando: è stata scoperta una falla, anzi una grossa breccia, all’interno del sistema operativo Android individuata lo scorso aprile da Zimperium Labs che ne ha pubblicato il codice. Questo, ovviamente, non riguarda tutti i possessori di Apple (attualmente impegnati a pensare ad un altro malware chiamato KeyRaider) e Windows.

Google ha già reso disponibile la patch per aggiustare questo punto debole ma non tutte le case produttrici lo hanno ancora inviato a tutti gli smartphone.

Il problema, in specifico, riguarda un malware in grado di entrare nel codice della libreria di Android, chiamato Stagefright, attraverso l’invio via MMS di un video.

Se avete uno dei seguenti smartphone ricordatevi di scaricare l’aggiornamento del vostro sistema operativo che vi è già stato inviato cosicché possiate ritenervi “al sicuro”; se, al contrario, il vostro cellulare e/o tablet non è menzionato nella lista qui sotto date un’occhiata alle istruzioni che seguiranno perché siete ad altissimo rischio!

SAMSUNG

- Galaxy S5

- Galaxy S6

- Galaxy S6 Edge

- Galaxy Note Edge

HTC

- One M7

- One M8

- One M9

LG

- G2

- G3

- G4

- Nexus 5

- Nexus 6

SONY

- Xperia Z2

- Xperia Z3

- Xperia Z4

- Xperia Z3 Compact

ANDROID ONE

Se, quindi, il vostro telefonino è in questa lista potete rilassarvi. Secondo gli esperti, però, il 95% dei dispositivi Android è esposto: basta che un malitenzionato abbia o indovini il vostro numero di telefono per poter entrare facilmente nel vostro smartphone e/o tablet.

Il momento in cui ricevete un MMS con un video allegato, infatti, siete già stati automaticamente hackerati: anche non aprire il messaggio non vi aiuterà poiché la maggior parte di software scaricano direttamente i file senza che voi dobbiate accettarli manualmente. Inoltre, pare anche che il malware una volta installatosi nel vostro telefonino si cancelli automaticamente coprendo le proprie tracce.

Una volta contratto questo malware cosa dobbiamo aspettarci? Beh, basilarmente esso sarà in grado di spiare ogni vostra mossa, ogni vostro dato pubblicato sul web e persino spiarvi utilizzando la vostra fotocamera ed il microfono del dispositivo che state utilizzando.

Vediamo ora come vedere se i nostri smartphone e tablet sono vulnerabili e cosa fare in tal caso.

Zimperium Lab ha creato una nuova applicazione per poter controllare se, effettivamente, il nostro sistema può essere bucato. Il nome dell’app è Stagefright Detector e si può scaricare direttamente nel nostro store oppure al link: https://play.google.com/store/apps/details?id=com.zimperium.stagefrightdetector.

Ora, c’è un altro piccolo step da portare a termine: considerando che il malware si diffonde con la ricezione di video MMS dobbiamo controllare tutti i programmi che utilizziamo relativi ad essi, ovvero Hangouts, Whatsapp, Messaging apps (ovvero il software base presente all’interno del vostro smartphone con cui ricevete normalmente sms), e cambiarne le impostazioni cosicché i video non vengano scaricati automaticamente. Vediamo in specifico come.

HANGOUTS

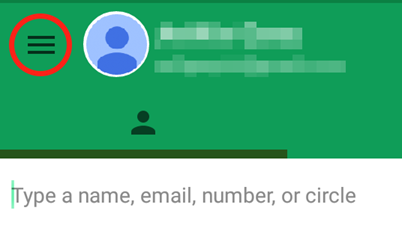

- Entrare nell’applicazione di Hangouts e cliccare sull’icona con tre linee in alto a sinistra nella schermata principale.

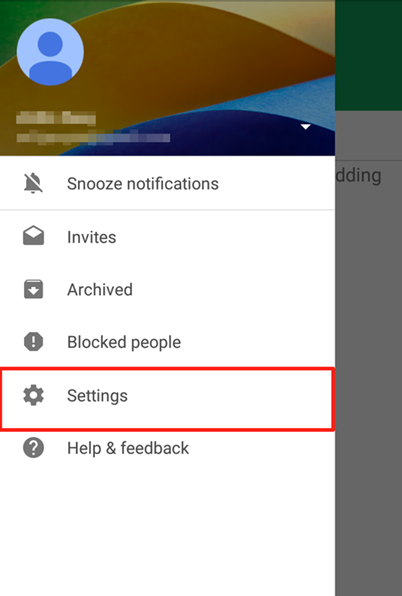

- Un menu sul quale dovrete selezionare Settings (Impostazioni) apparirà.

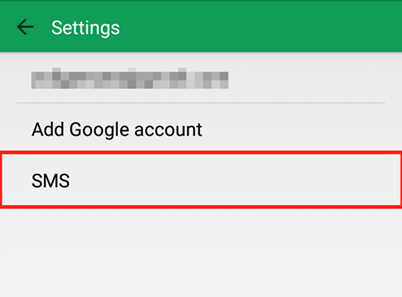

- Cliccate su SMS.

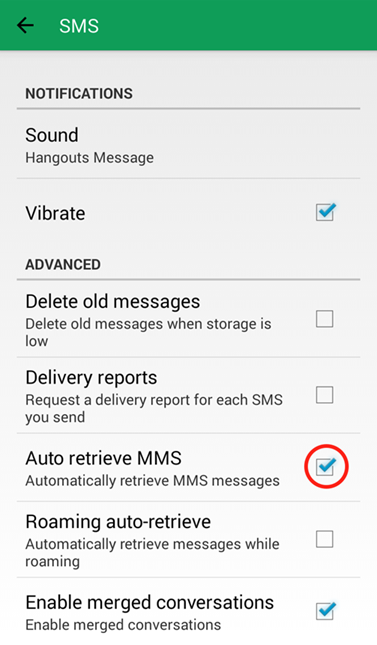

- Cercate l’opzione Auto retrieve MMS (ricevi MMS automaticamente) e disabilitatela. Quindi, per intenderci, il simbolo blu evidenziato da un cerchietto rosso nell’immagine sottostante dovrà scomparire.

Se l’opzione è grigia allora Hangouts non è l’applicazione principale che utilizzate per ricevere normalmente messaggi: ciò significa che dovrete controllare la sezione successiva dedicata a Messaging apps.

MESSAGING APPS

Ogni smartphone ha un’applicazione preimpostata per ricevere messaggi SMS e MMS in questo caso prendiamo ad esempio. Più o meno funzionano tutte allo stesso modo quindi cercherò di spiegare in modo chiaro ma generale i passi da seguire.

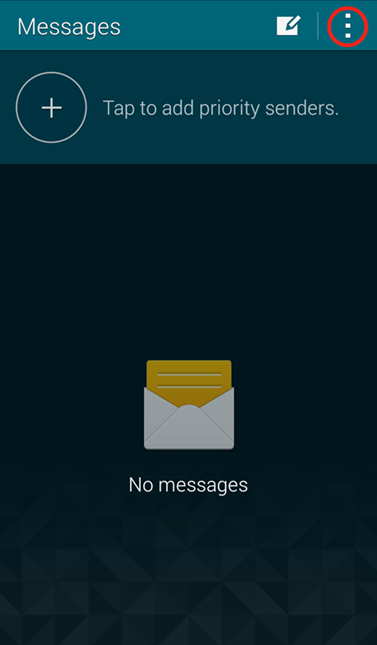

- Aprite la schermata principale dove normalmente ricevete gli SMS e MMS.

- Cercate il Menu dell’applicazione (di norma in alto a sinistra o a destra è indicato da un icona con tre lineette una sotto l’altra oppure da tre puntini).

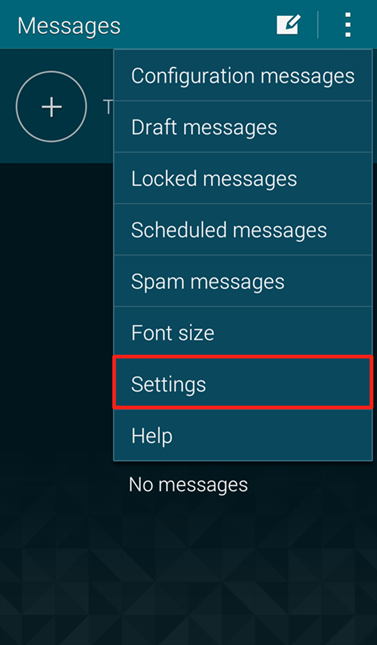

- Cercate la dicitura Settings o Impostazioni o, eventualmente, Opzioni e cliccatevici.

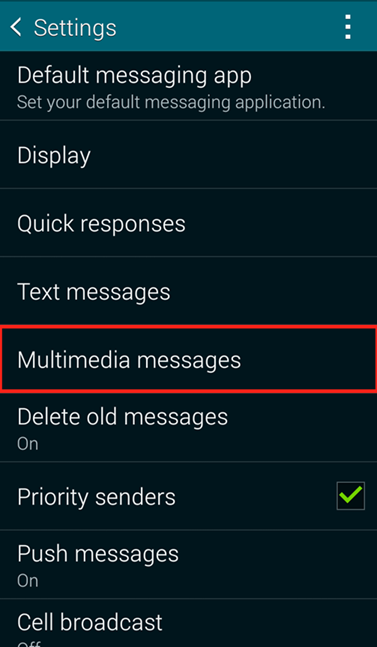

- Cercate un’opzione che indichi una delle seguenti possibilità: SMS, oppure More Settings, oppure Messaggi, o ancora Altre Opzioni.

- Eventualmente cliccare su Multimedia messages (Messaggi multimediali) se avete uno smartphone della Samsung per esempio.

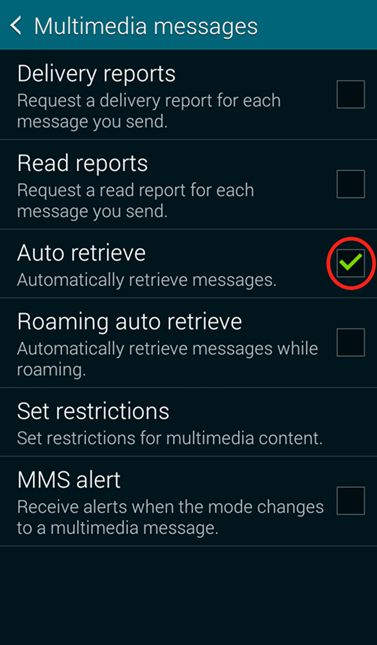

- Infine, disattivare l’Auto retrieve (ricezione automatica): ovvero cliccandovici una volta fate sparire il segnale verde indicato nell’immagine sottostante.

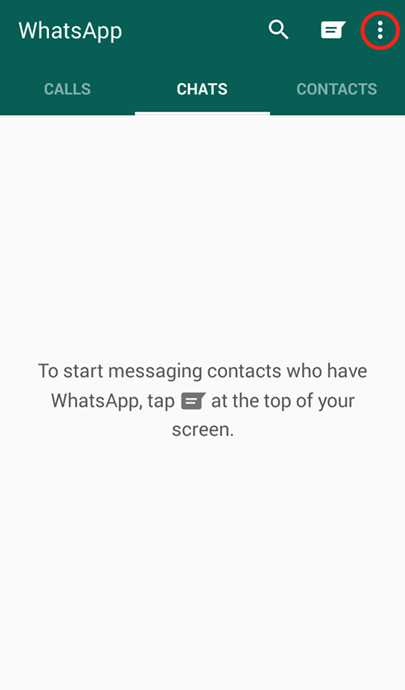

- Entrate nella schermata principale di Whatsapp e cliccate i tre puntini in alto a destra.

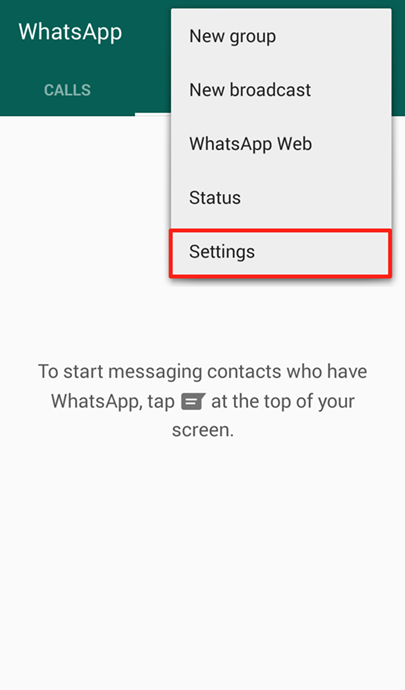

- Comparirà un menu dove dovrete selezionare Settings (Opzioni).

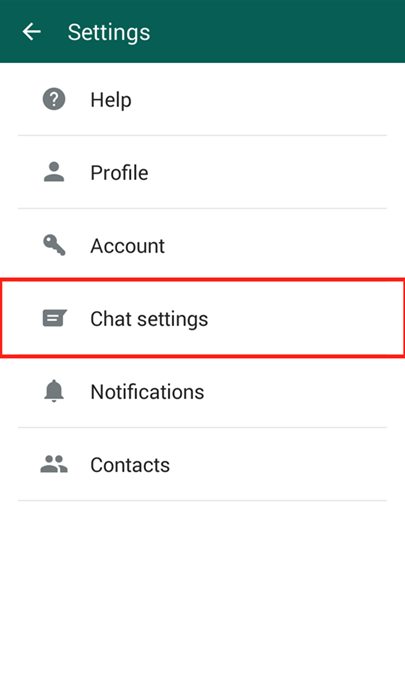

- Selezionare, poi, Chat and calls (Chat e chiamate) oppure Chat settings (impostazioni Chat) a seconda della versione Whatsapp che avete sul vostro smartphone.

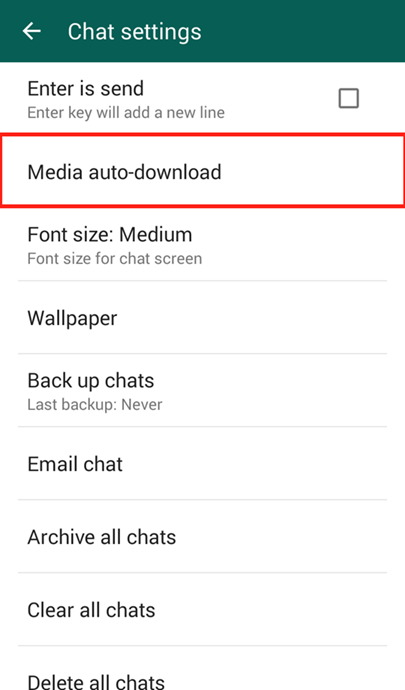

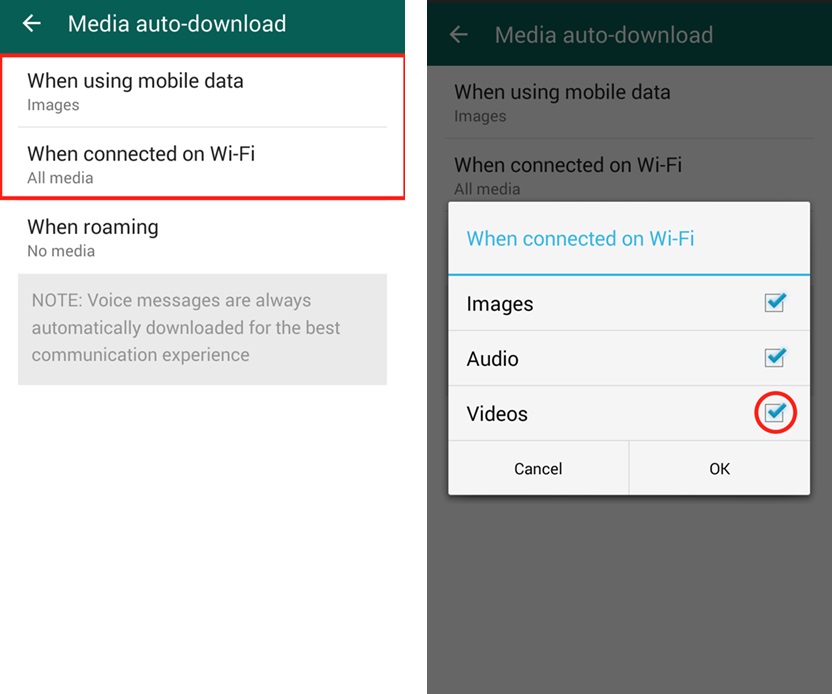

- Selezionare, allora, Media auto-download (dowload automatico media).

- Cliccare su When using mobile data (Quando si usano dati mobili) e deselezionare Videos (Video). Il simbolo blu cerchiato in rosso nell’immagine sottostante, quindi, dovrà scomparire. Dopodiché dare l’OK.

- Fare la stessa cosa descritta nel punto precedente per l’opzione When connected on WI-FI (Quando si è connessi via WI-FI).

Ora, sebbene il vostro smartphone o tablet sia ancora teoricamente a rischio non potrà scaricare automaticamente MMS con allegati video senza il vostro consenso: ora starà semplicemente a voi fare molta attenzione a cosa scegliete o meno di scaricare poiché semmai cliccherete per errore sul video infetto i vostri dati finiranno nelle mani sbagliate!

RIFERIMENTI

Avast blog: https://blog.avast.com/2015/07/29/big-brothers-could-be-watching-you-thanks-to-stagefright/

Digital trends: http://www.digitaltrends.com/mobile/android-stagefright-mms-hack-news/#/3

Kaspersky lab: https://blog.kaspersky.it/critical-android-mms-vulnerability/6402/